Perché il DNS resta il canale di esfiltrazione dominante nel 2026

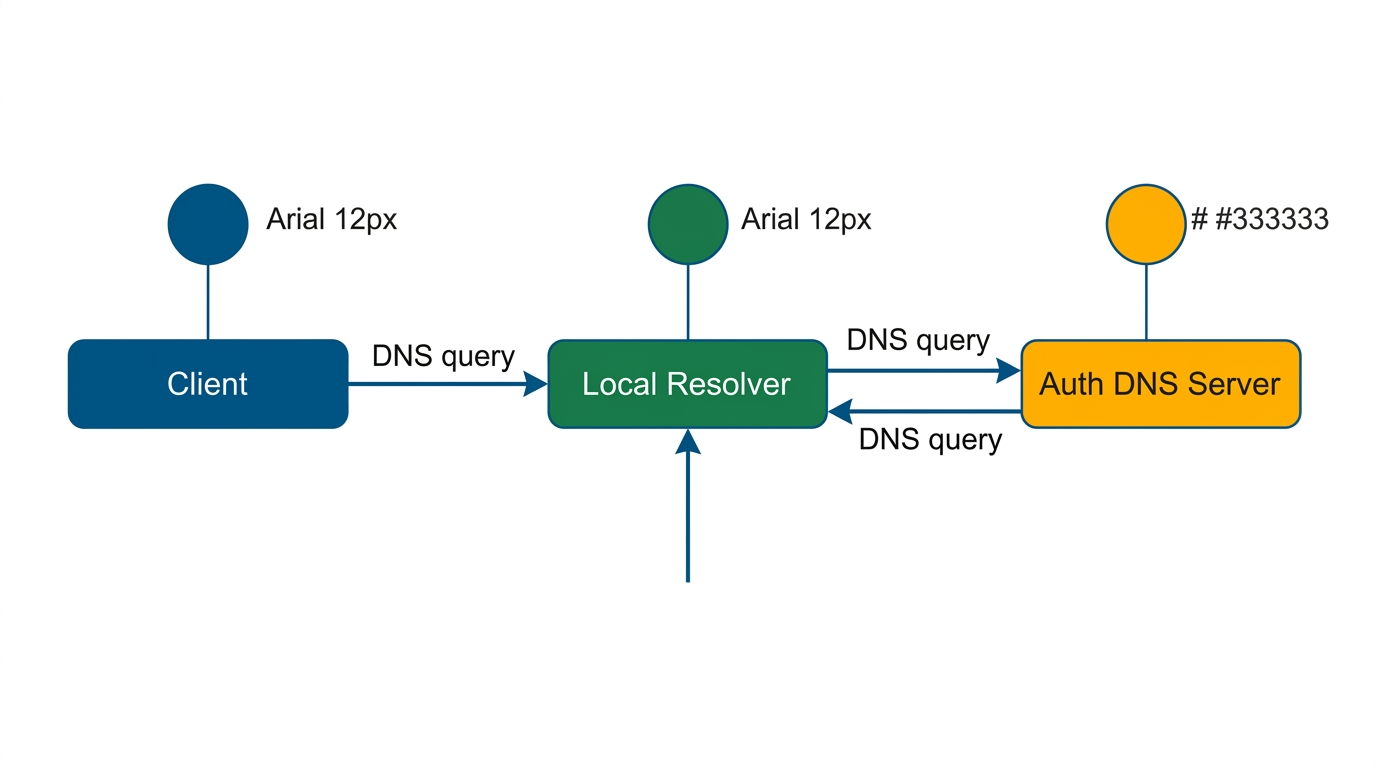

Il DNS è “trusted by default” in quasi tutte le reti

La porta UDP 53 (e spesso TCP 53) è quasi universalmente aperta nelle reti aziendali perché il DNS è essenziale per la risoluzione dei nomi. Questo crea un canale di comunicazione in uscita che raramente viene bloccato, rendendolo ideale per l’esfiltrazione.

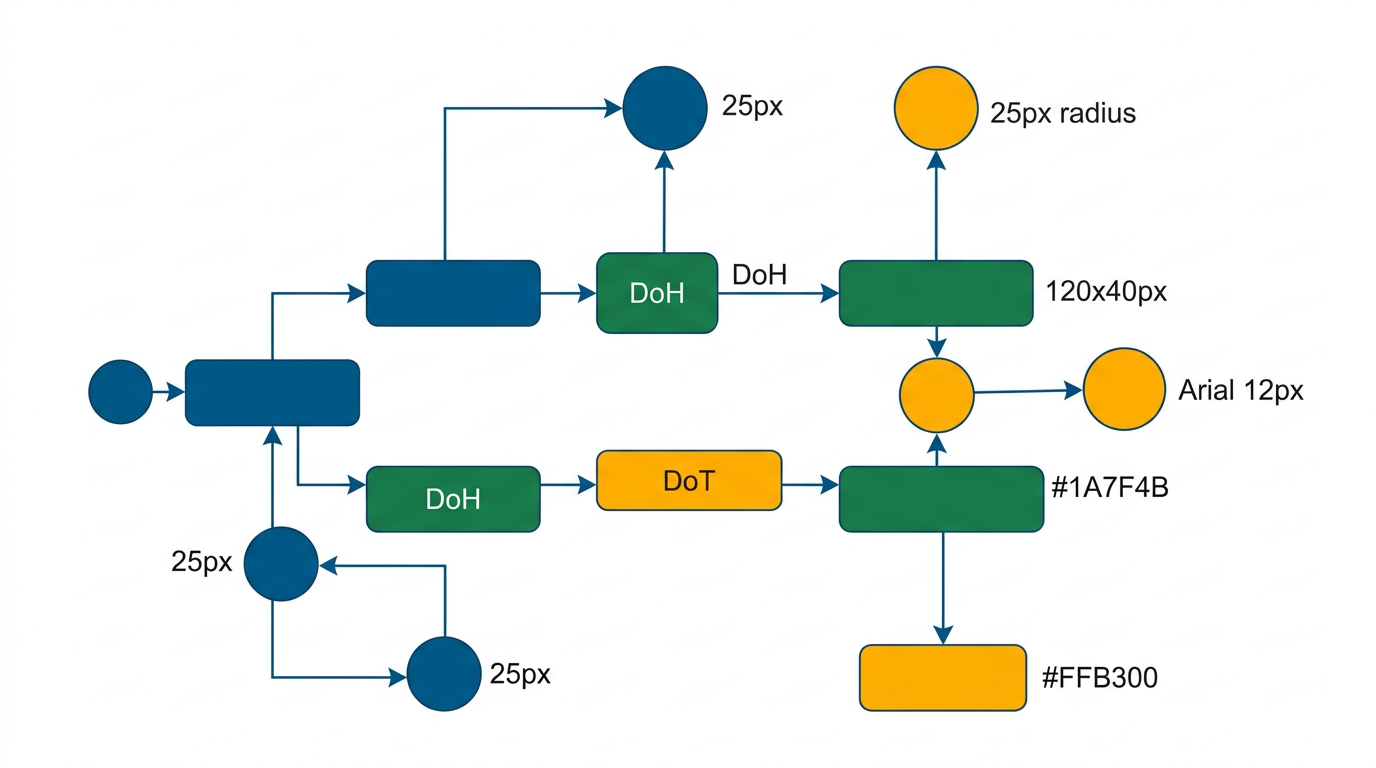

DoH e DoT offuscano il traffico DNS nel 2026

DNS over HTTPS (DoH) e DNS over TLS (DoT) incapsulano le query DNS in connessioni cifrate sulla porta 443, rendendole indistinguibili dal normale traffico web. Questo complica enormemente il lavoro di ispezione e rilevamento.

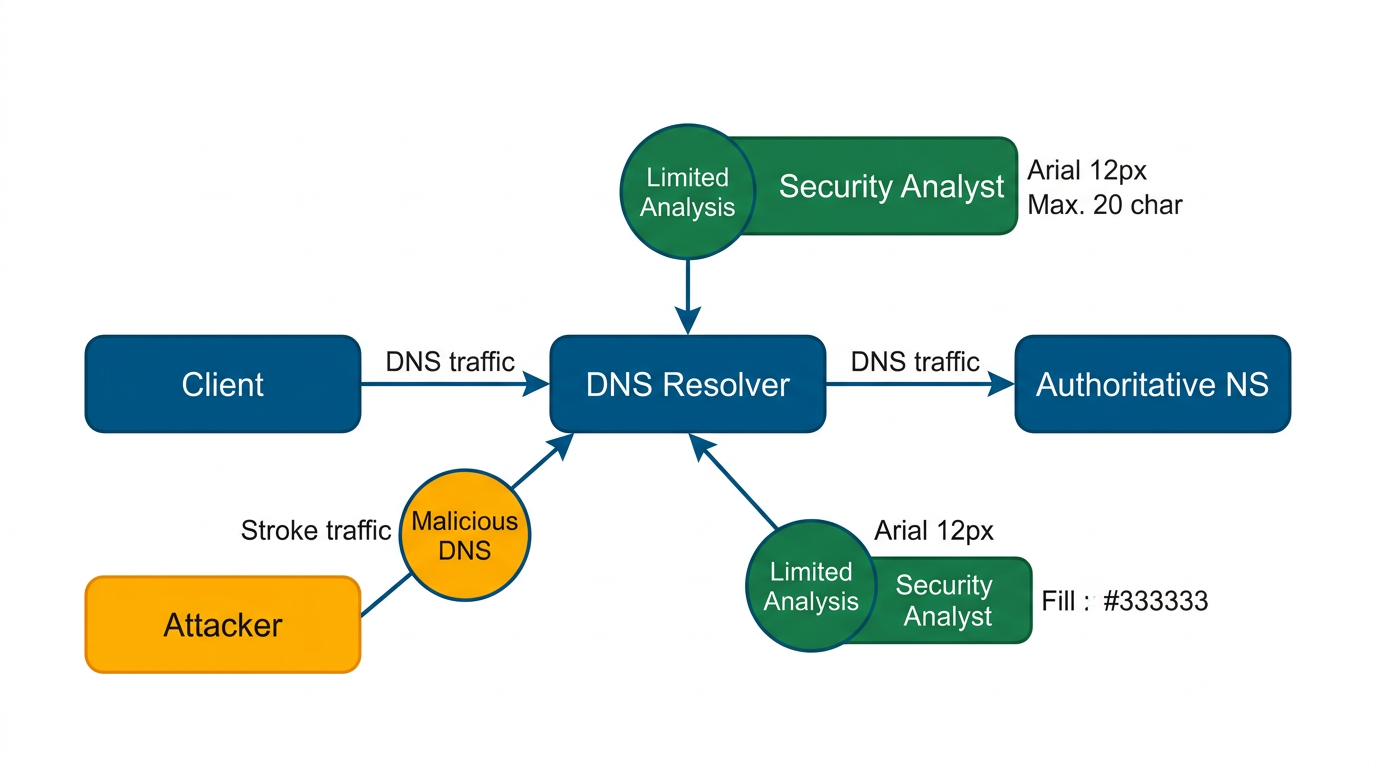

Il traffico DNS è raramente analizzato in profondità

La maggior parte delle organizzazioni non dispone di appliance DNS firewall o soluzioni NDR con moduli DNS dedicati. I log DNS, quando esistono, sono spesso archiviati senza analisi in tempo reale.

Volumi elevati mascherano l’attività malevola

Un singolo endpoint genera migliaia di query DNS al giorno. L’attaccante può nascondere le proprie query malevole in questo flusso enorme, sfruttando il rapporto segnale/rumore sfavorevole al difensore.

<img src=“../diagrams/lesson-01-dns-canale-exfiltration_slide-04.png” alt=‘Diagramma: Volumi elevati mascherano l’attività malevola’ style=“max-width: 90%; height: auto; border-radius: 12px; border: 2px solid #005588;”>

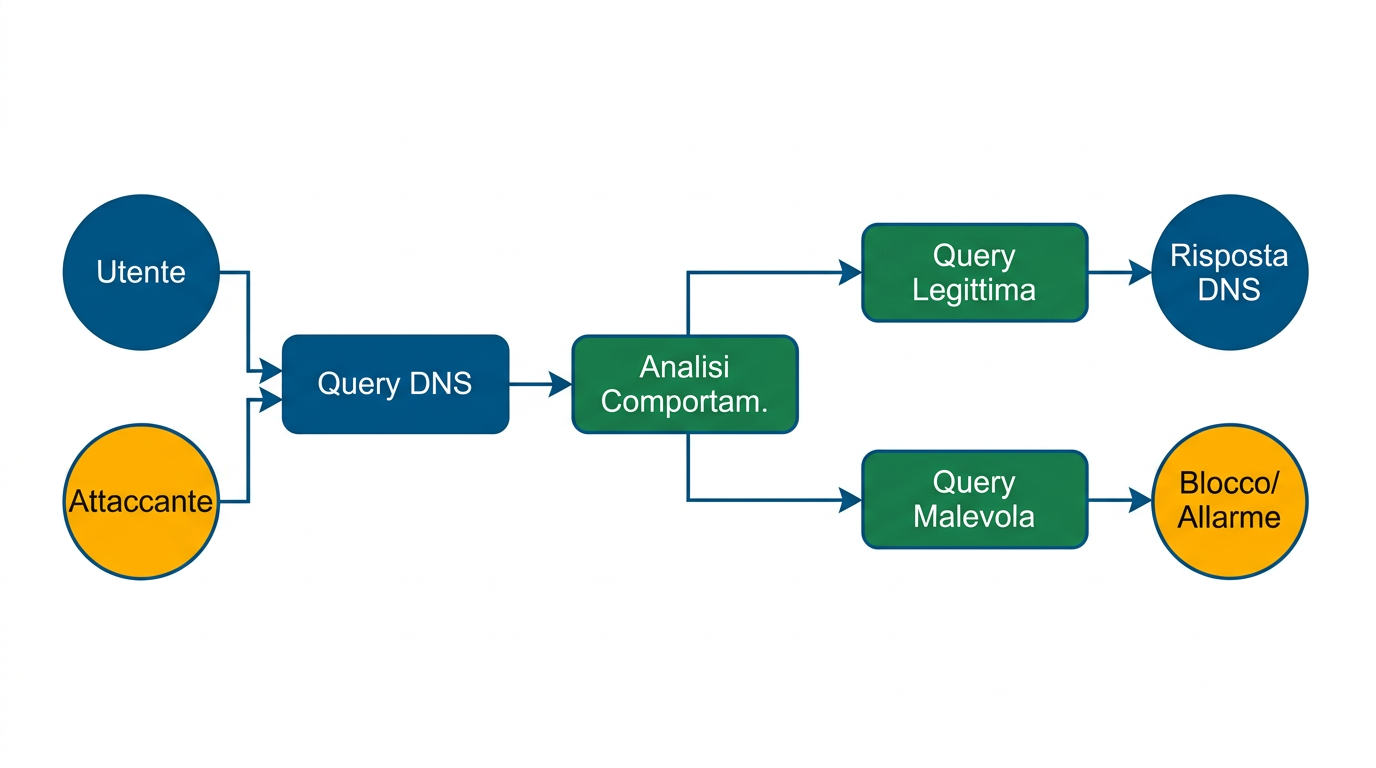

Distinguere query malevole da legittime richiede analisi comportamentale

Senza strumenti che valutino entropia, lunghezza, volume e pattern delle query, un resolver DNS tratta ogni richiesta allo stesso modo. Non esiste un meccanismo nativo nel protocollo per distinguere l’intento.

La porta 443 è il nuovo vettore critico

Con DoH su porta 443, il DNS esfiltrato viaggia sullo stesso canale del traffico web legittimo. Bloccare questa porta non è un’opzione praticabile, e ispezionarla richiede TLS interception con implicazioni legali e di privacy.

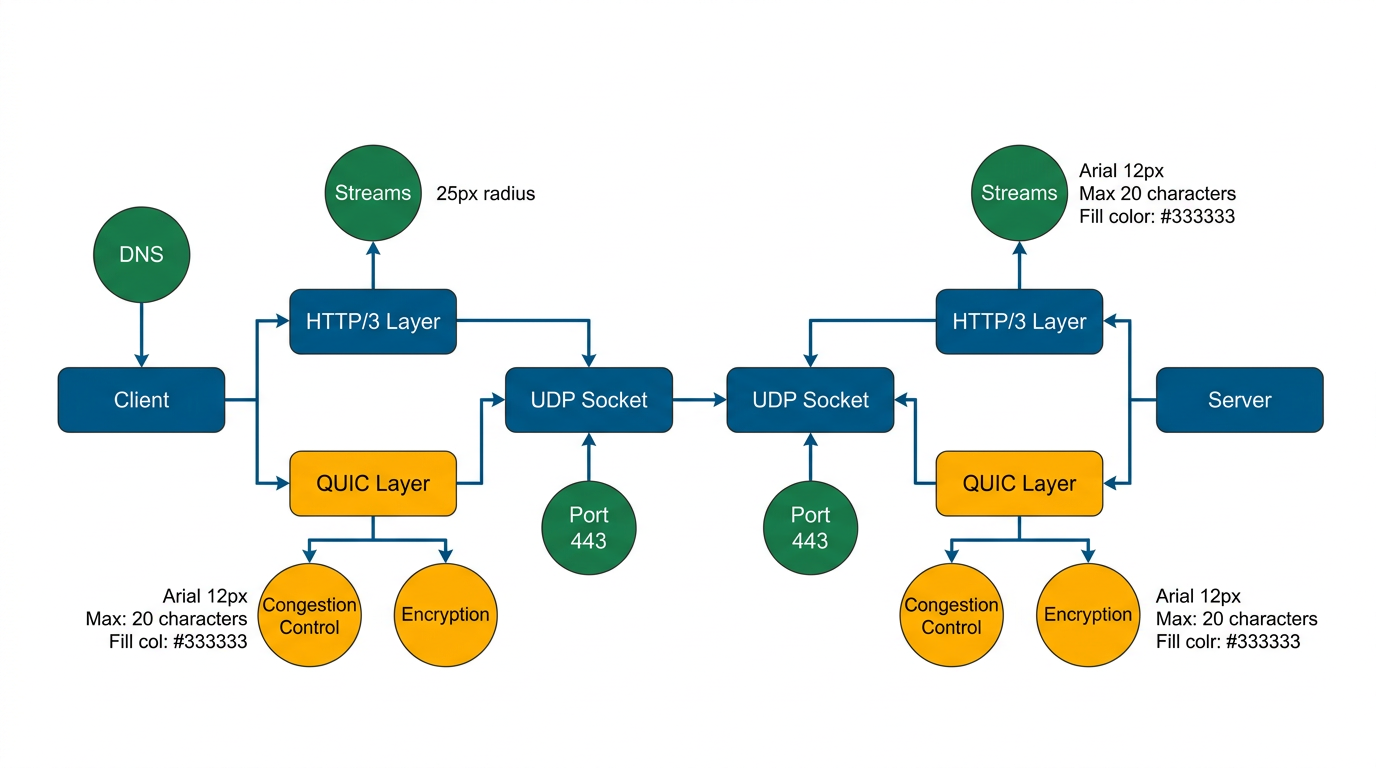

HTTP/3 e QUIC aggiungono ulteriore complessità

L’adozione crescente di HTTP/3 su QUIC (UDP 443) rende ancora più difficile l’ispezione del traffico DoH, poiché QUIC è progettato per resistere all’analisi intermedia.

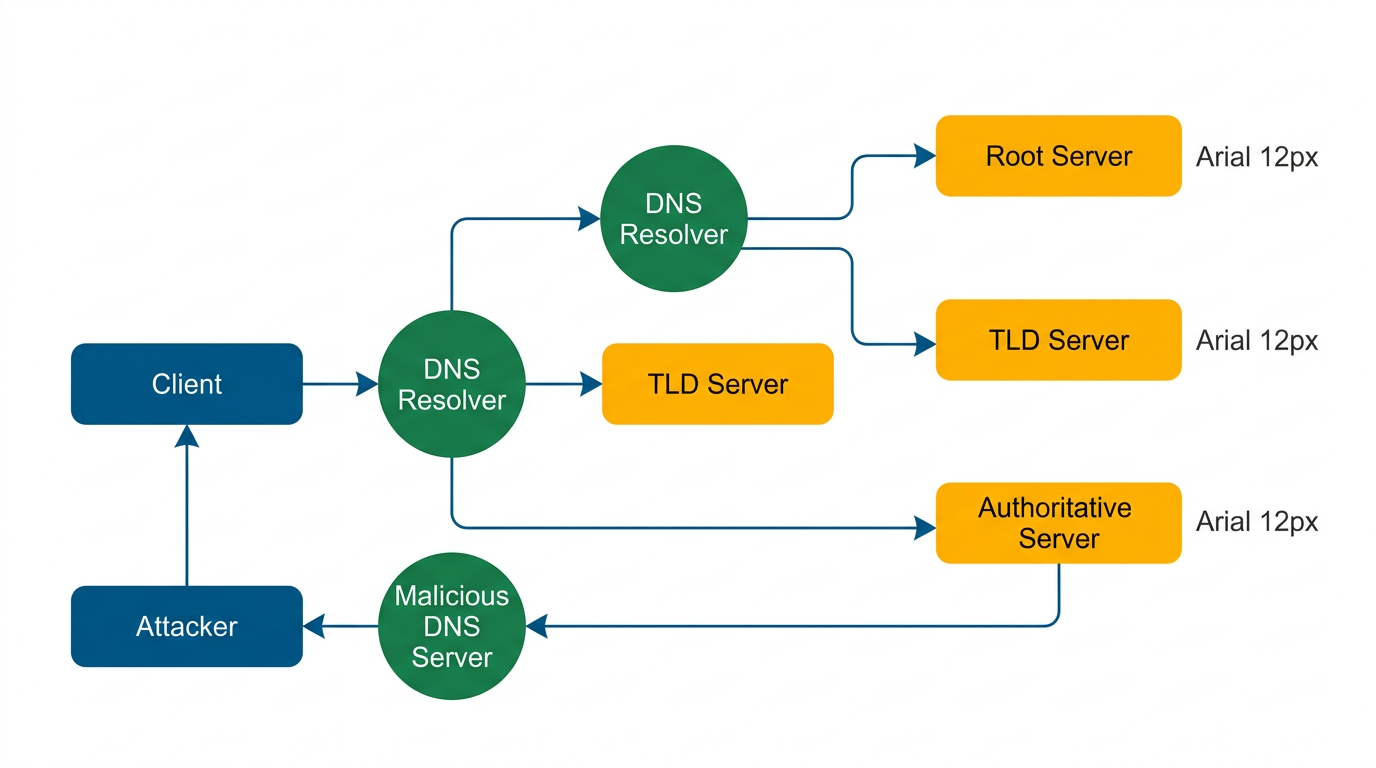

Il DNS è un canale dati bidirezionale

Non è solo un protocollo di risoluzione nomi: attraverso record TXT, CNAME e altri tipi, il DNS può trasportare dati in entrambe le direzioni, fungendo sia da canale di esfiltrazione che da canale di comando e controllo (C2).

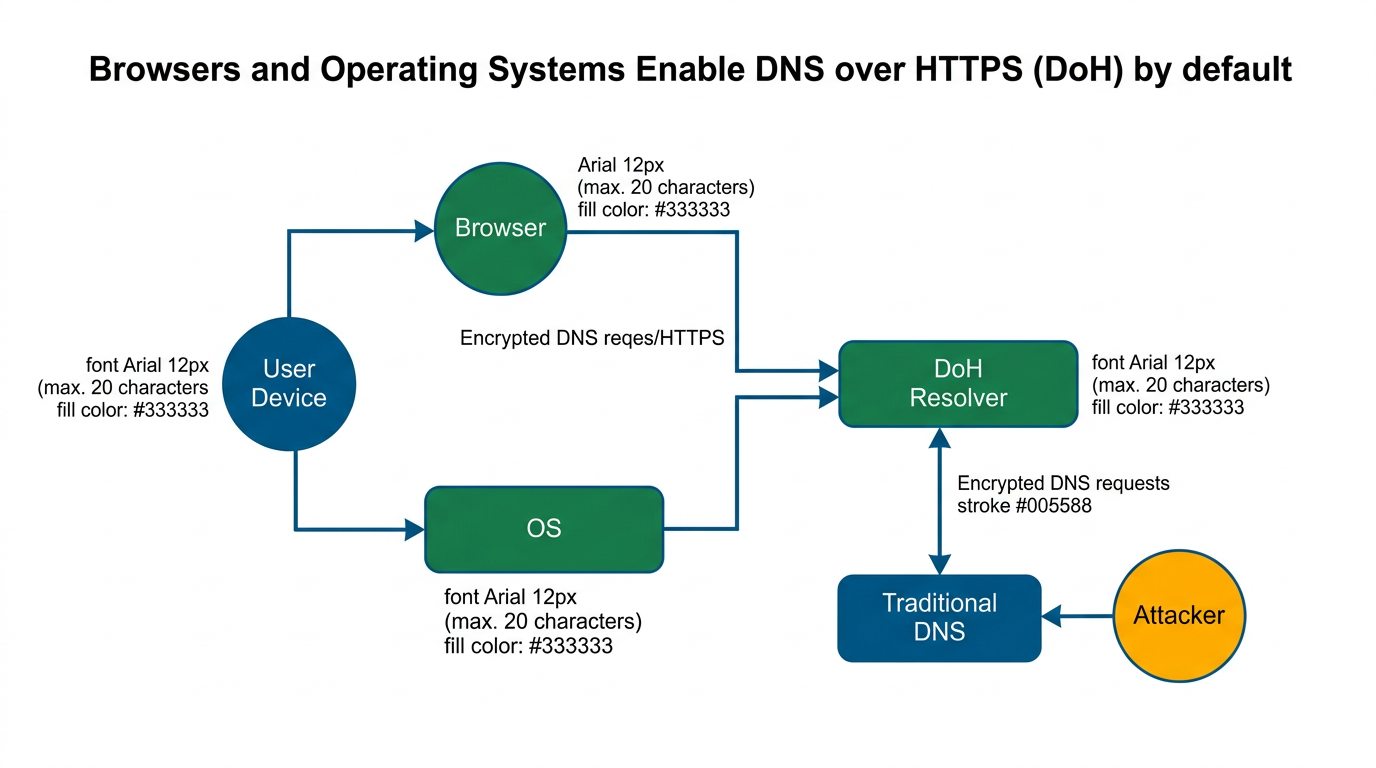

Browser e OS abilitano DoH di default

Firefox, Chrome, Windows 11+ e Android 12+ abilitano DoH di default verso resolver pubblici come dns.google e cloudflare-dns.com. Questo significa che anche endpoint non compromessi generano traffico DoH, complicando il baselining.

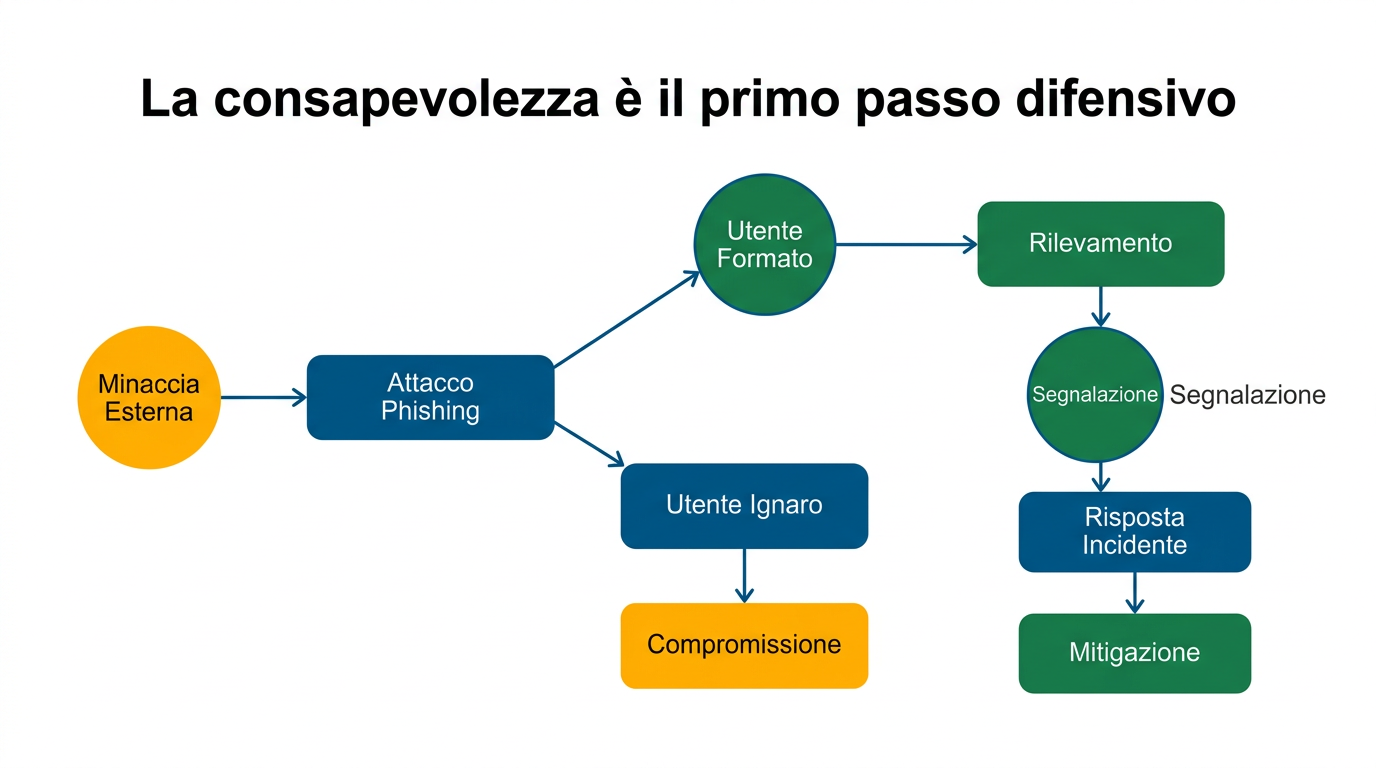

La consapevolezza è il primo passo difensivo

Riconoscere che il DNS è un potenziale canale di esfiltrazione — e non solo un servizio infrastrutturale benigno — è il prerequisito per progettare architetture di rete con visibilità adeguata.