DNS over HTTPS (DoH) Exfiltration: il vettore stealth del 2026

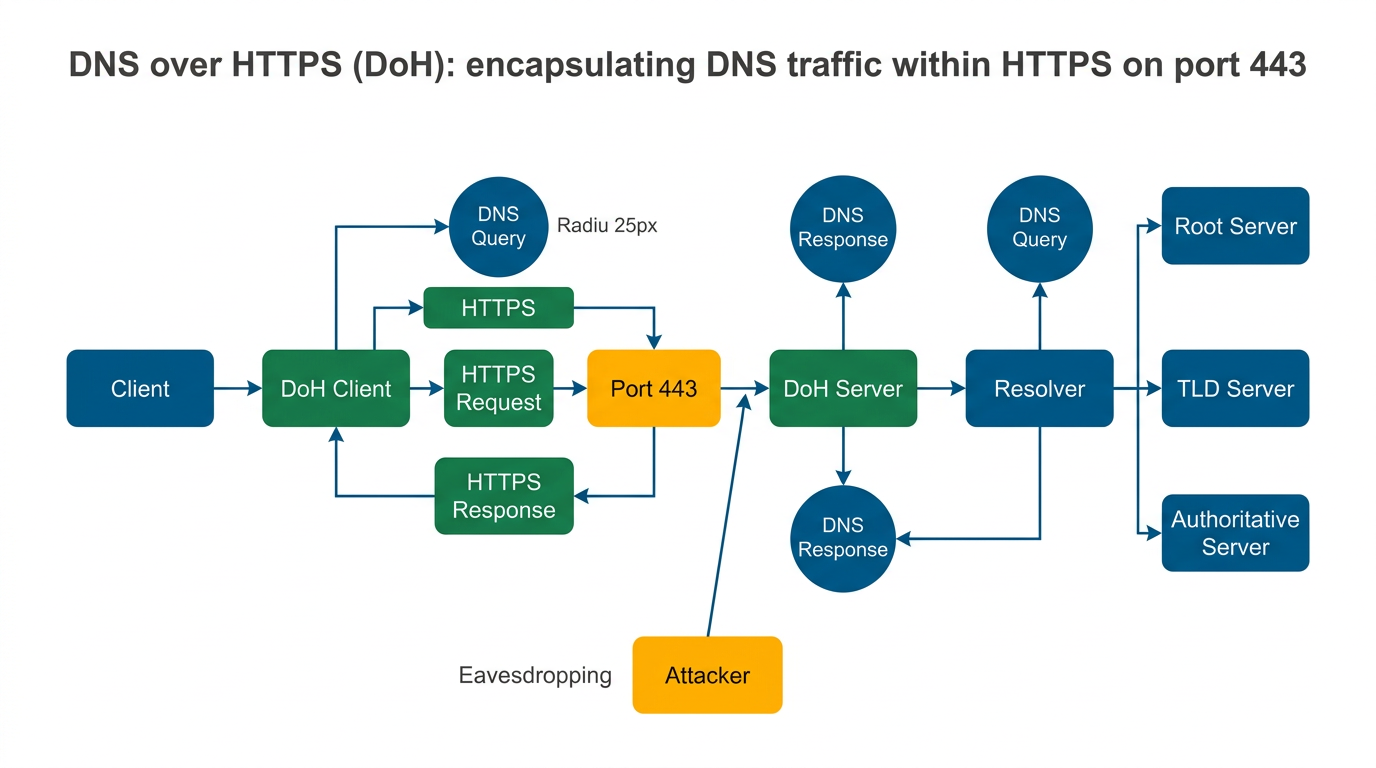

DoH incapsula DNS in HTTPS sulla porta 443

Le query DNS viaggiano come normali richieste HTTPS, cifrate in TLS. Questo le rende indistinguibili dal traffico web legittimo senza ispezione a livello applicativo (layer 7).

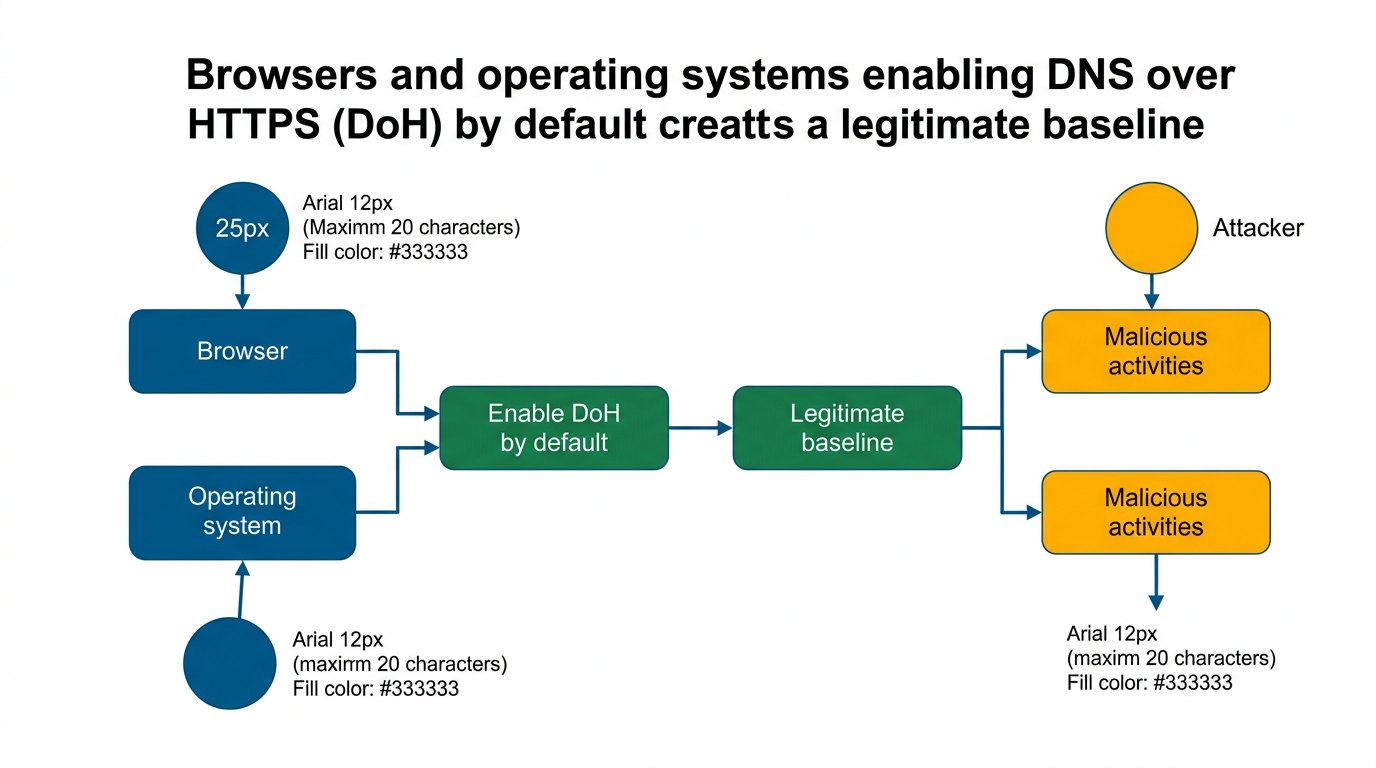

Browser e OS abilitano DoH di default, creando un baseline legittimo

Firefox, Chrome, Windows 11+ e Android 12+ generano traffico DoH verso resolver pubblici anche senza compromissione. Questo rende impossibile bloccare tutto il DoH e complica il distinguere traffico legittimo da malevolo.

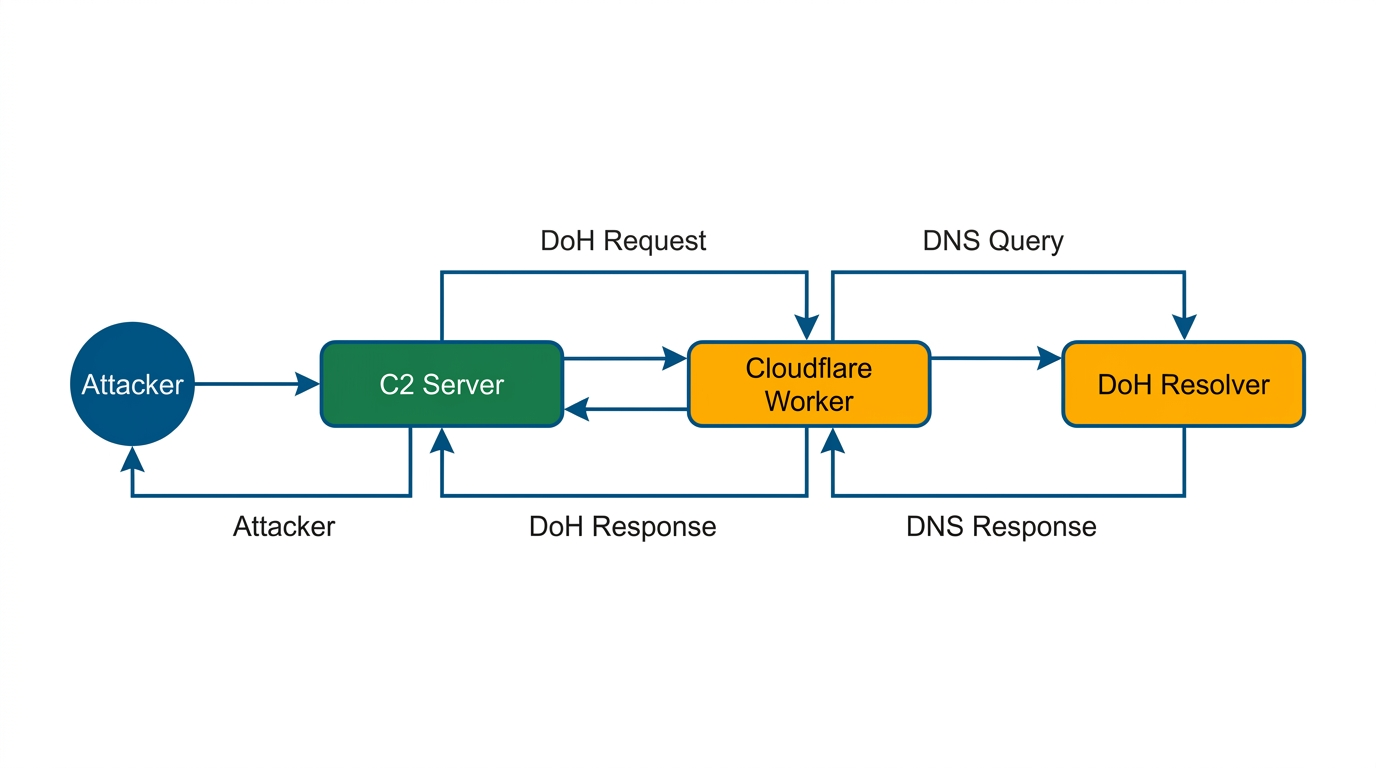

Gli attaccanti usano Cloudflare Workers e serverless come infrastruttura DoH

Funzioni serverless su CDN legittime (Cloudflare, AWS Lambda, Vercel) ospitano resolver DoH malevoli, rendendo il blocco basato su IP o reputazione del dominio inefficace.

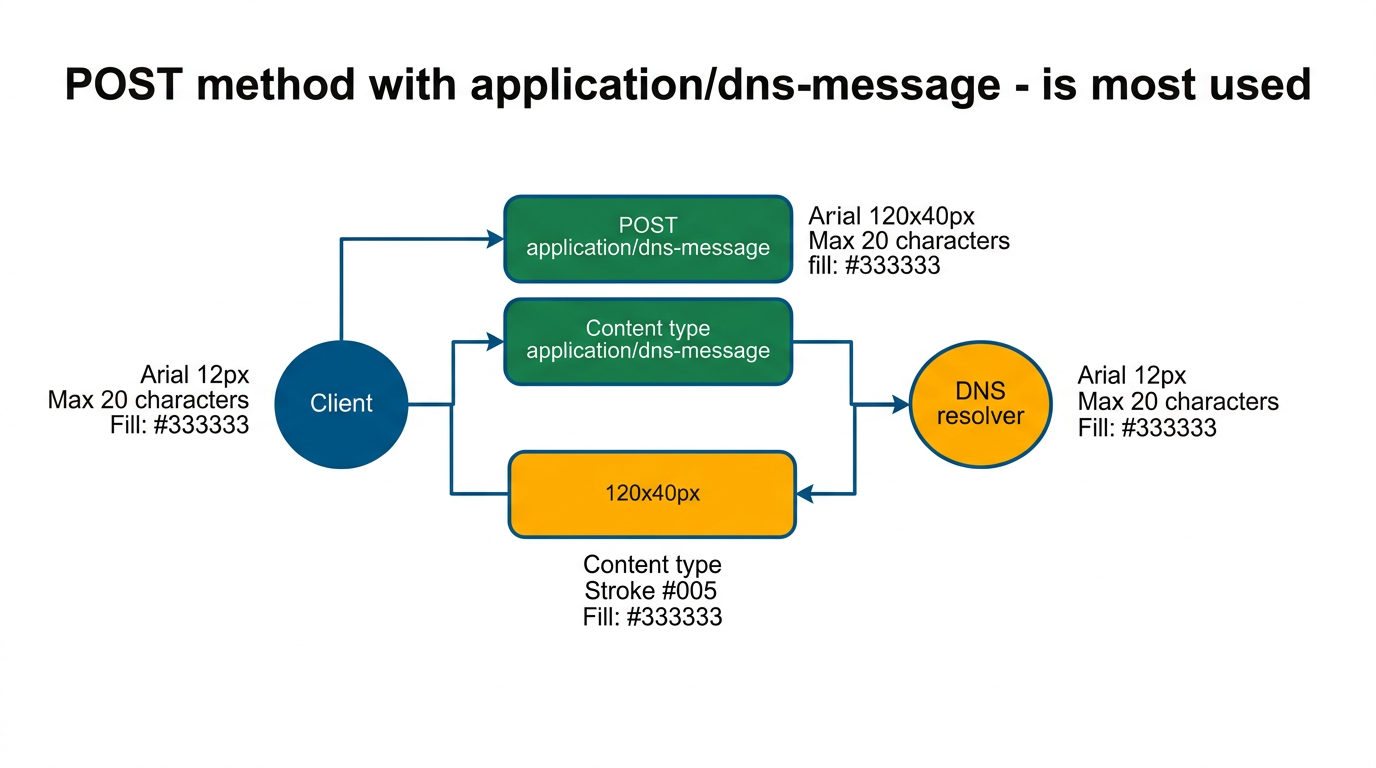

Il metodo POST con application/dns-message è il formato più usato

La richiesta DoH POST trasporta un messaggio DNS in wire format

binario (RFC 1035), con i dati codificati nel campo QNAME. Il metodo GET

con parametro dns= è un’alternativa più stealth.

Base64url è l’encoding preferito nel 2026 per DoH exfiltration

La variante URL-safe di Base64 (con - e _

al posto di + e /) è più compatibile con i

parametri URL e produce meno pattern riconoscibili rispetto al Base64

standard.

<img src=“../diagrams/lesson-04-doh-exfiltration-moderna_slide-05.png” alt=‘Diagramma: Base64url è l’encoding preferito nel 2026 per DoH exfiltration’ style=“max-width: 90%; height: auto; border-radius: 12px; border: 2px solid #005588;”>

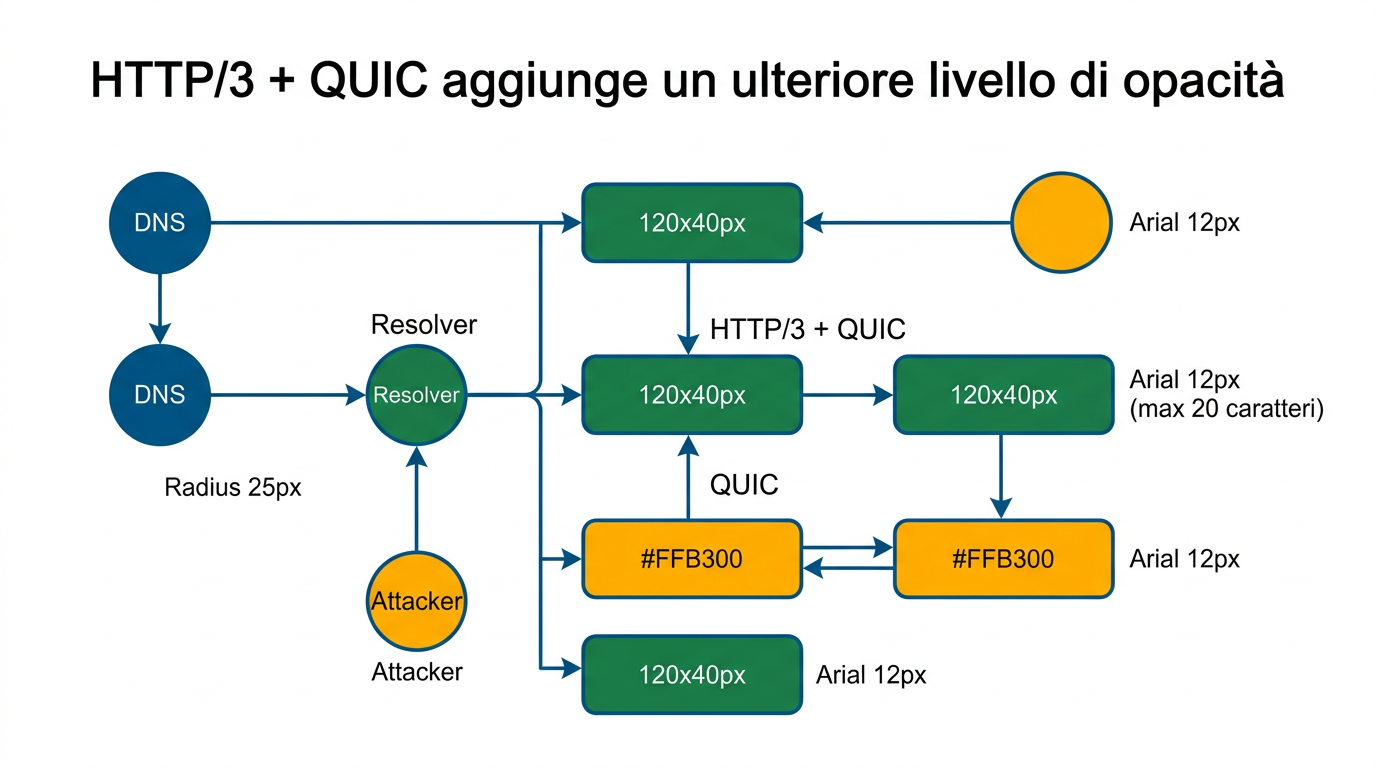

HTTP/3 + QUIC aggiunge un ulteriore livello di opacità

QUIC su UDP 443 è progettato per resistere all’ispezione intermedia. L’adozione crescente di HTTP/3 rende la deep packet inspection del traffico DoH ancora più complessa.

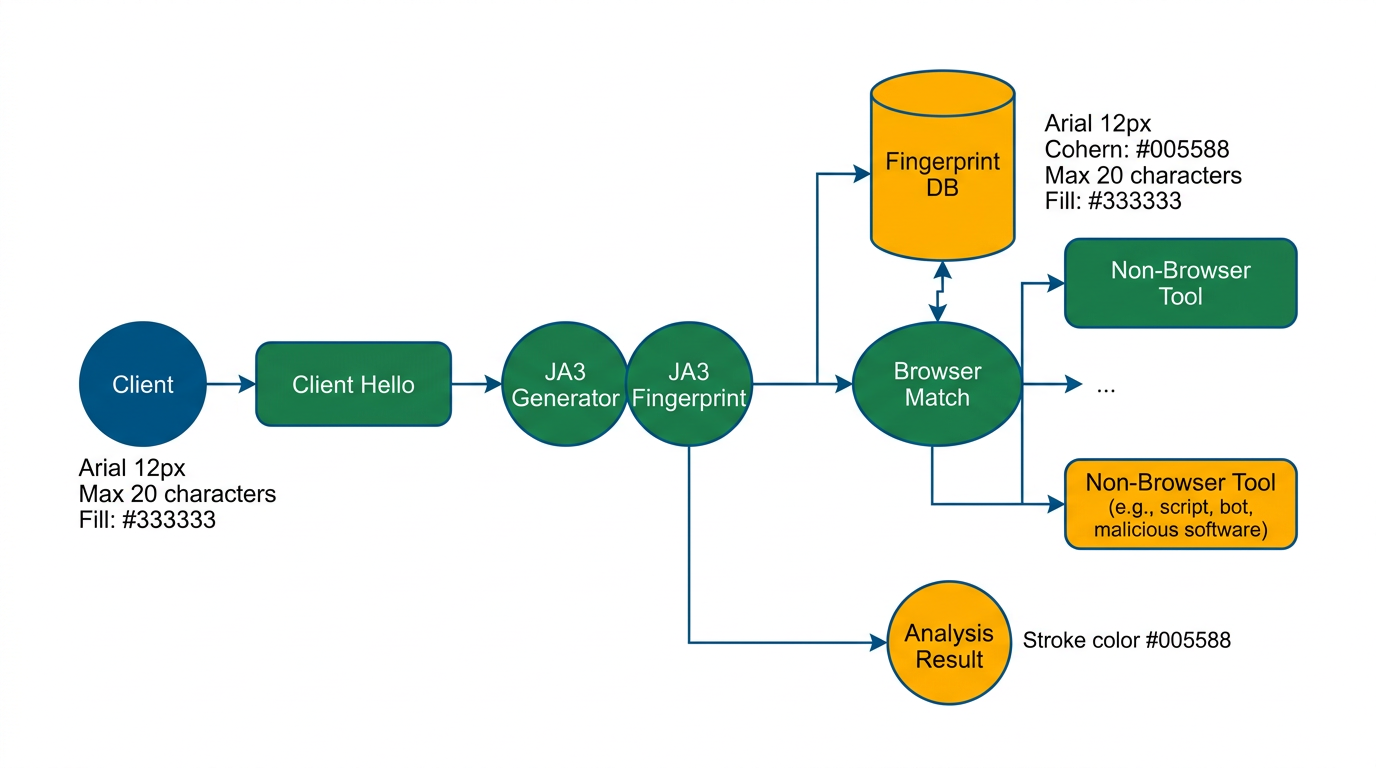

JA3 fingerprinting può rivelare tool non-browser

Ogni libreria TLS produce un fingerprint JA3 caratteristico. Tool di esfiltrazione che usano librerie Go, Rust o Python producono JA3 diversi da quelli dei browser aziendali, offrendo un indicatore di detection.

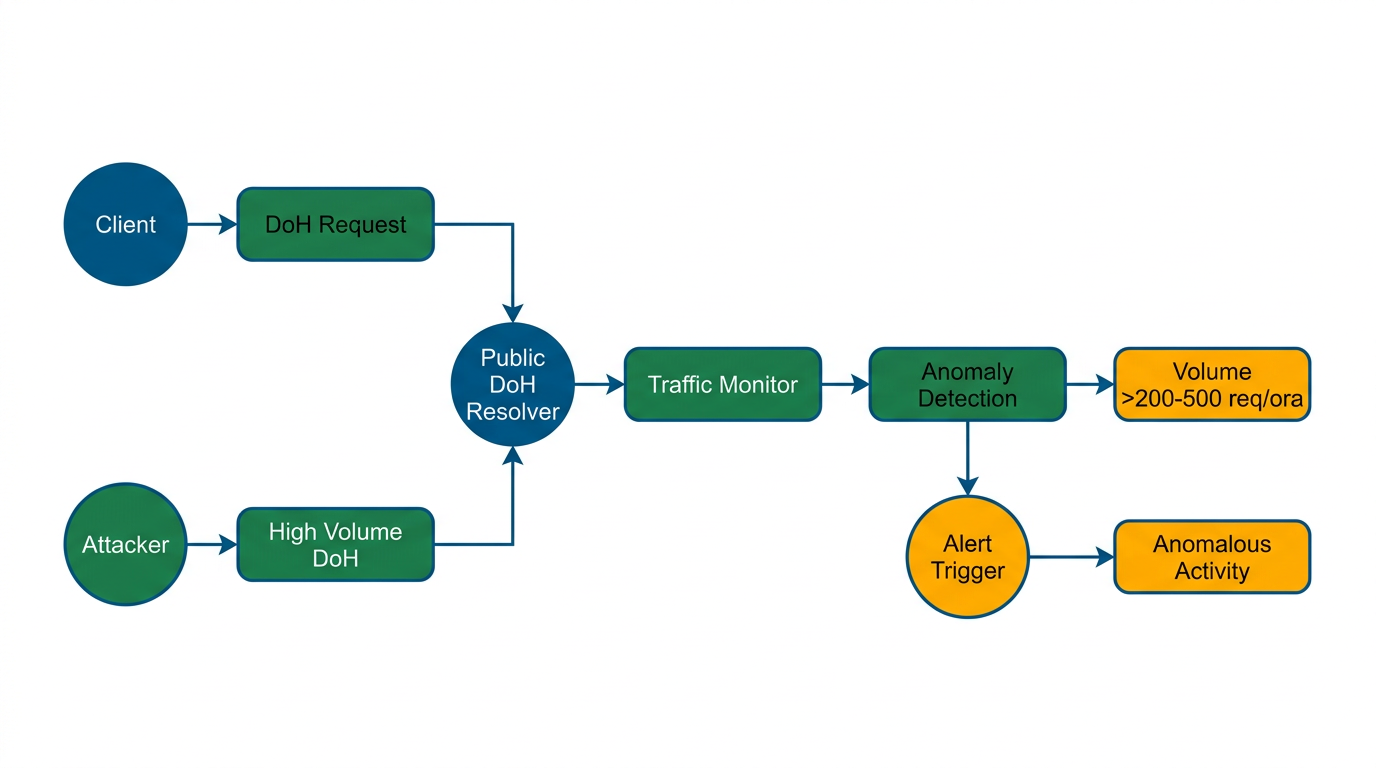

Volume >200-500 req/ora verso resolver DoH pubblici è anomalo

L’uso DoH legittimo di un endpoint è sporadico. Un volume sostenuto di richieste HTTPS verso dns.google o cloudflare-dns.com indica potenziale tunneling o esfiltrazione.

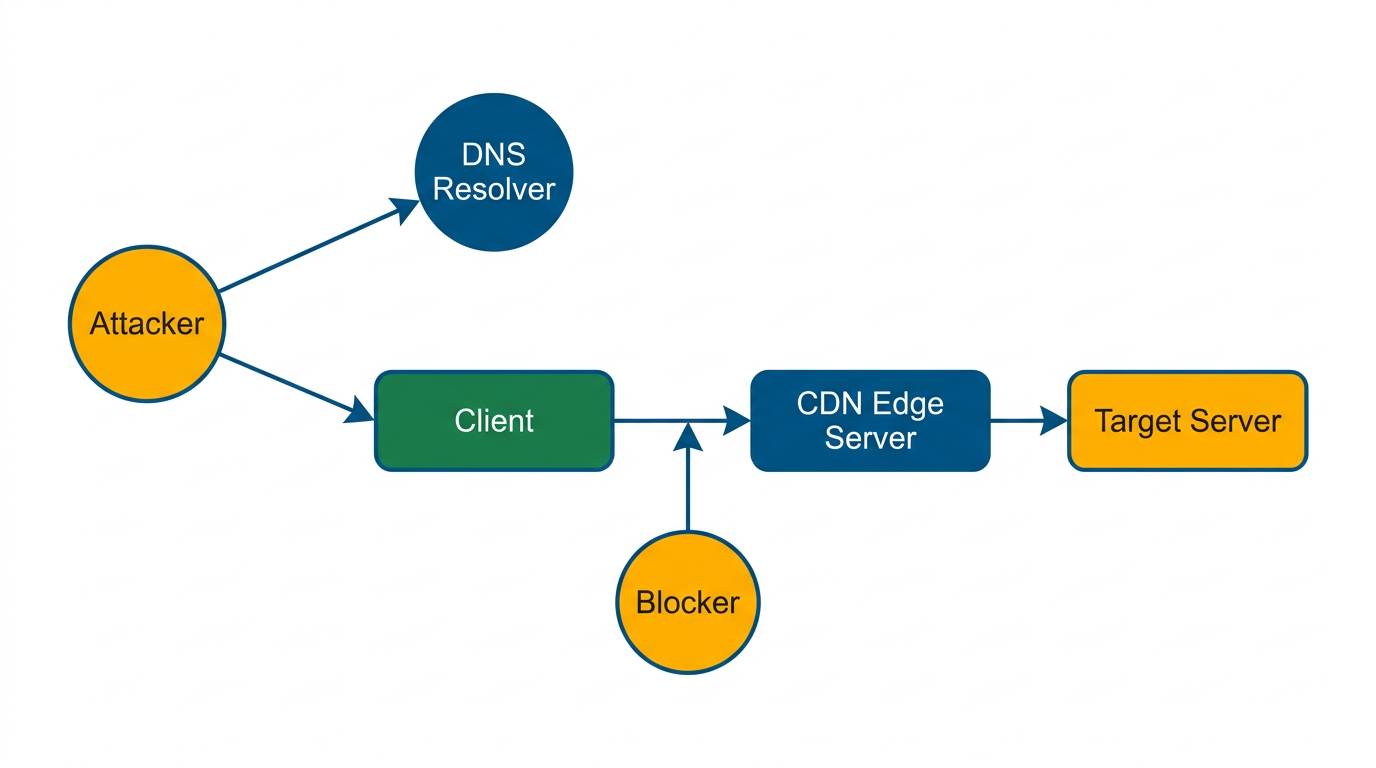

Domain fronting su CDN rende il blocco IP impossibile

Se l’infrastruttura DoH malevola risiede dietro una CDN come Cloudflare, bloccare l’IP significherebbe bloccare tutti i siti ospitati su quella CDN — un’azione impraticabile.

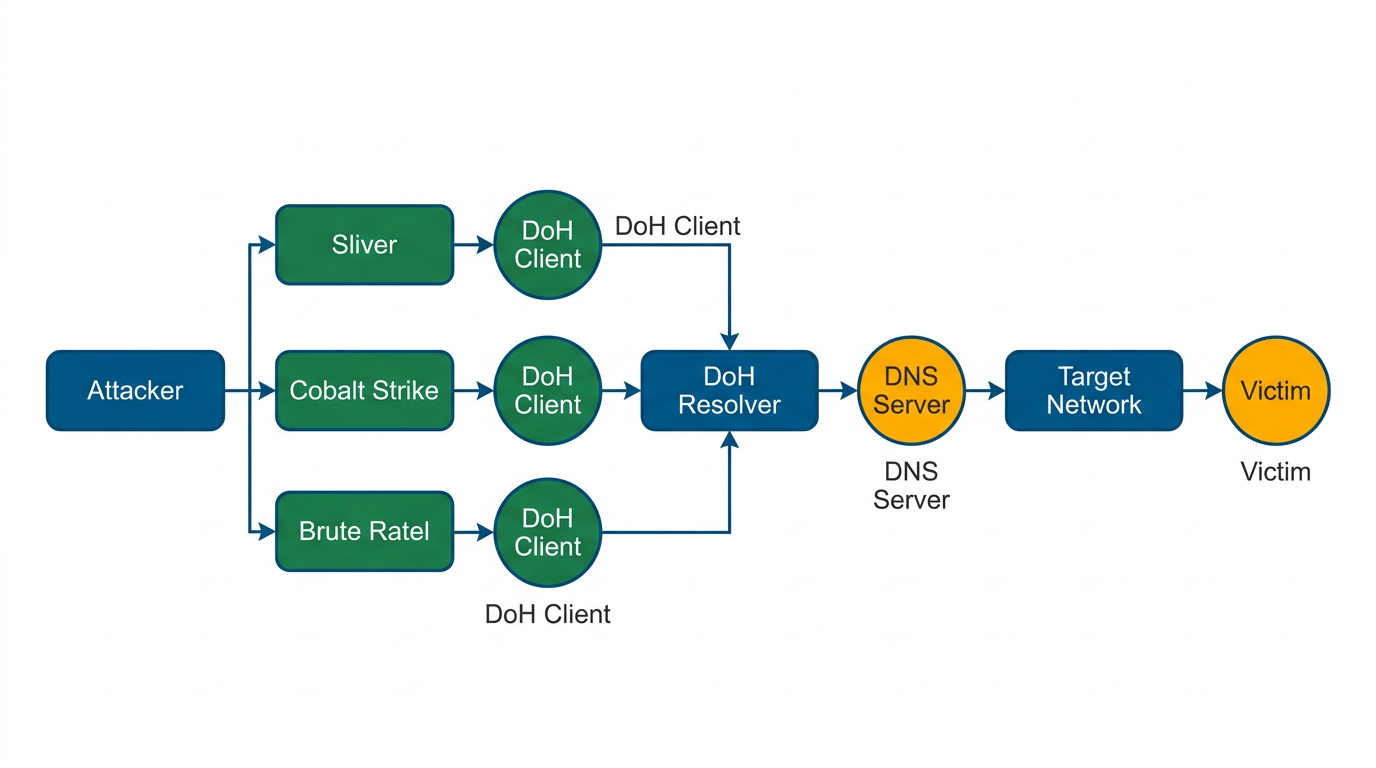

Tool moderni (Sliver, Cobalt Strike, Brute Ratel) supportano DoH nativamente

Il supporto DoH è integrato nei principali framework di red-teaming e nei malware commerciali, abbassando drasticamente la barriera tecnica per sfruttare questo canale di esfiltrazione.