Difese realistiche e strategie di detection contro la DNS Exfiltration nel 2026

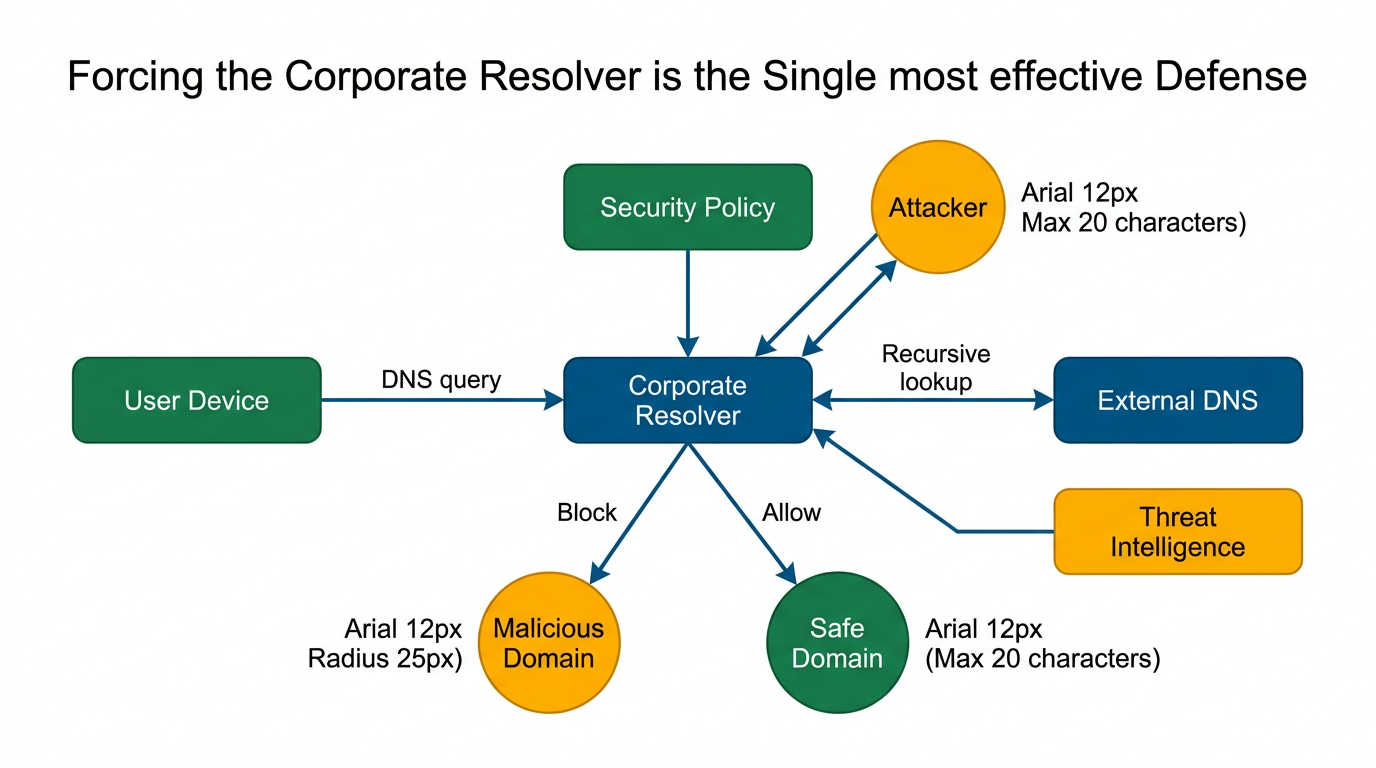

Forzare il resolver aziendale è la difesa singolarmente più efficace

[D IAGRAM] Bloccare l’accesso diretto a resolver pubblici (8.8.8.8, 1.1.1.1, dns.google) e alla porta 853 centralizza tutto il traffico DNS in un punto ispezionabile. Questo non elimina l’exfiltration ma la rende rilevabile.

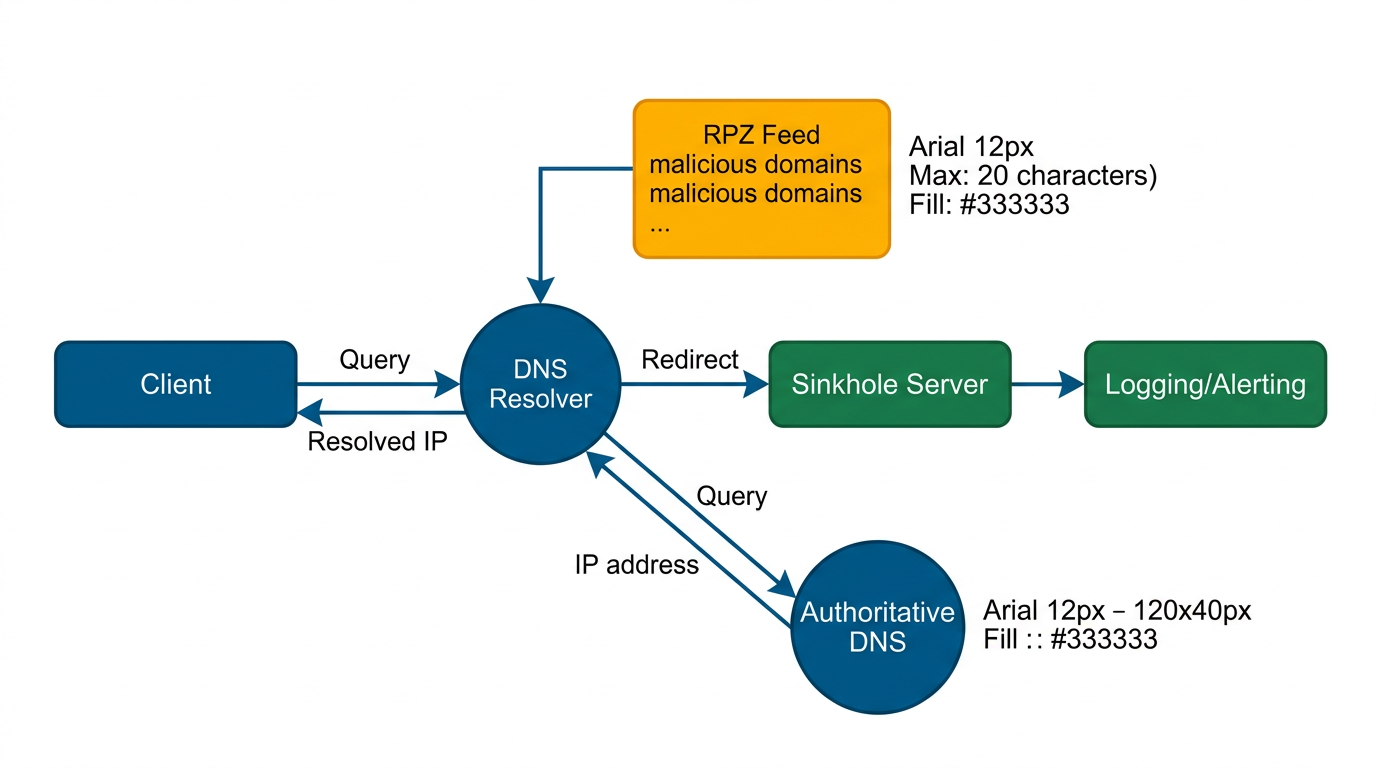

DNS RPZ + sinkholing rileva infrastrutture statiche

[D IAGRAM] Le Response Policy Zones permettono di bloccare domini malevoli noti e generare alert su domini giovani (<30 giorni) con volume anomalo. L’efficacia è alta contro infrastruttura statica, limitata contro fast-flux e DGA.

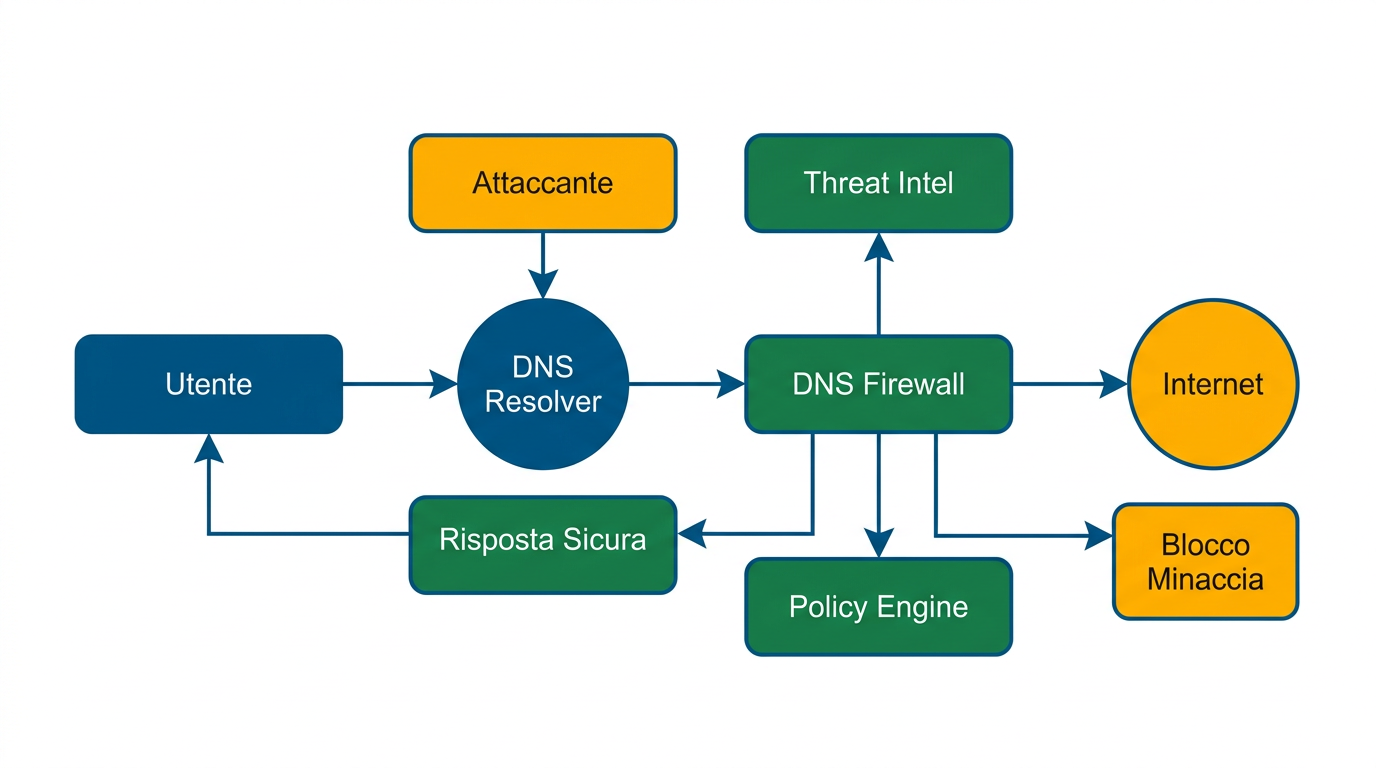

DNS Firewall commerciali offrono il miglior rapporto costo/efficacia

[D IAGRAM] Soluzioni come Infoblox, Cisco Umbrella e Quad9 Enterprise forniscono regole su lunghezza query, entropia, label count e volume per minuto con un effort implementativo ragionevole.

NDR con modellazione comportamentale è lo stato dell’arte

[D IAGRAM] Piattaforme NDR costruiscono un baseline del traffico DNS normale e rilevano deviazioni statistiche. Sono particolarmente efficaci contro tecniche steganografiche e DoH tunneling dove gli IOC statici falliscono.

<img src=“../diagrams/lesson-05-difese-strategie-detection_slide-04.png” alt=‘Diagramma: NDR con modellazione comportamentale è lo stato dell’arte’ style=“max-width: 90%; height: auto; border-radius: 12px; border: 2px solid #005588;”>

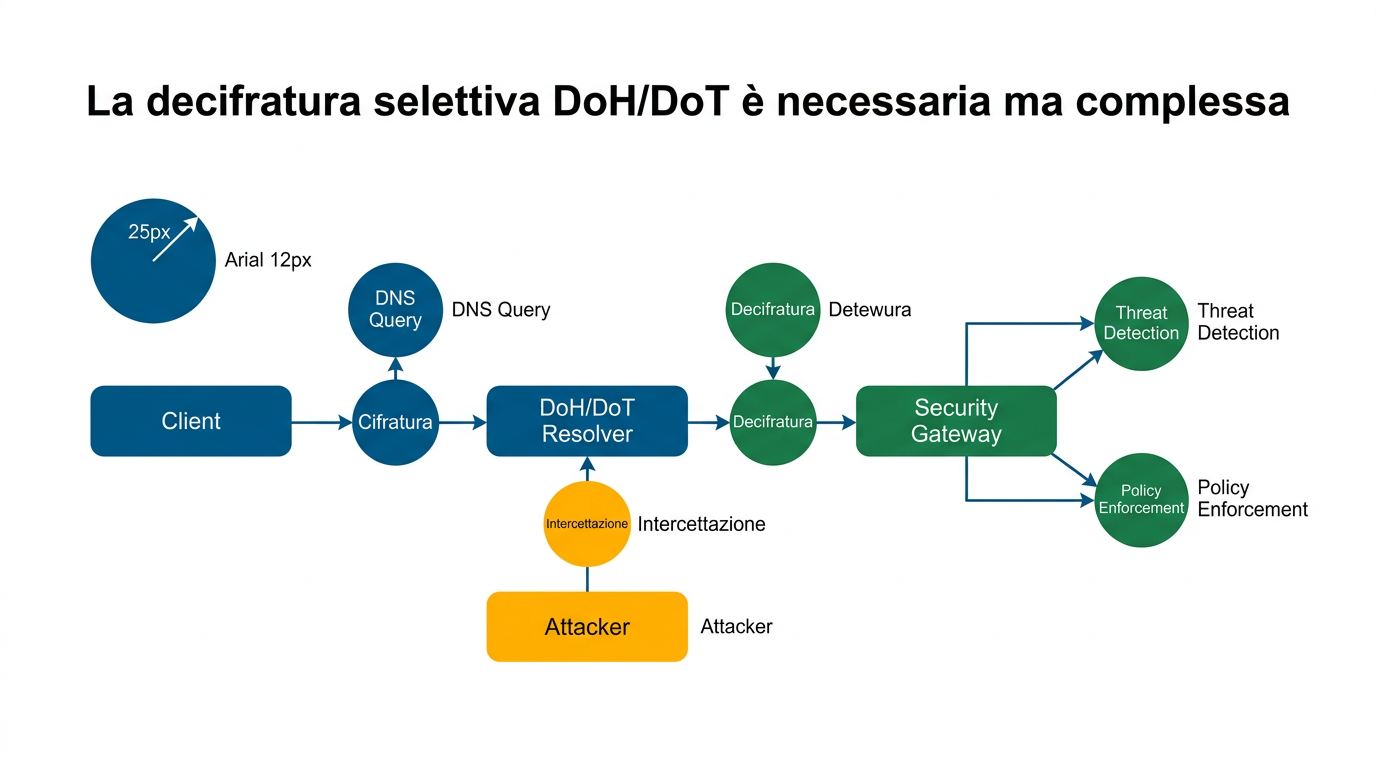

La decifratura selettiva DoH/DoT è necessaria ma complessa

[D IAGRAM] Dove legalmente autorizzato, il TLS intercept sul traffico DoH permette DPI completa. Le implicazioni legali, di privacy e di performance rendono questa misura applicabile solo in contesti enterprise con governance adeguata.

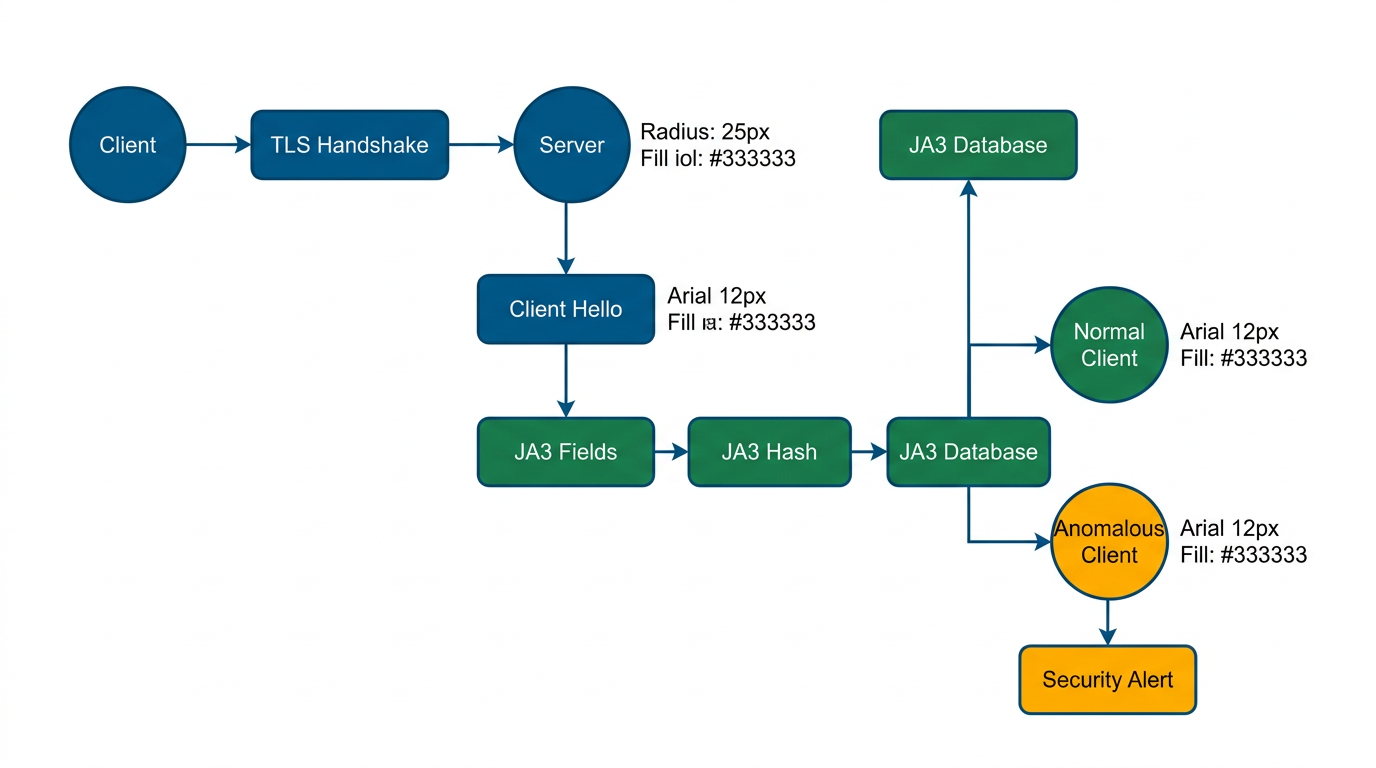

JA3 fingerprinting identifica client TLS anomali

[D IAGRAM] Tool di esfiltrazione che usano librerie Go, Rust o Python producono fingerprint TLS diversi dai browser aziendali. L’analisi JA3/JA4 è un indicatore complementare potente per rilevare DoH malevolo.

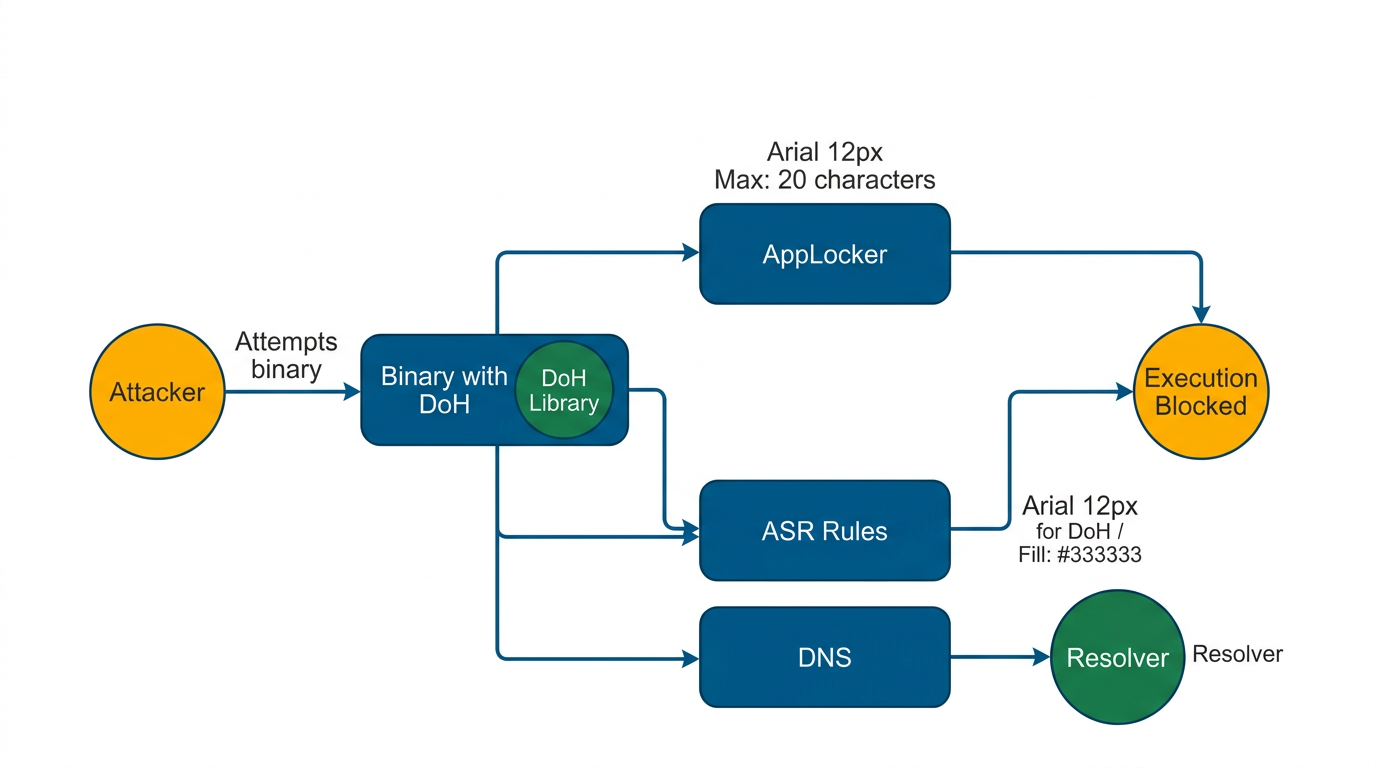

AppLocker e ASR rules bloccano binari con librerie DoH

[D IAGRAM] Impedire l’esecuzione di binari che includono librerie DoH (come stubby) sugli endpoint aziendali è una difesa proattiva che riduce la superficie di attacco senza impattare gli utenti legittimi.

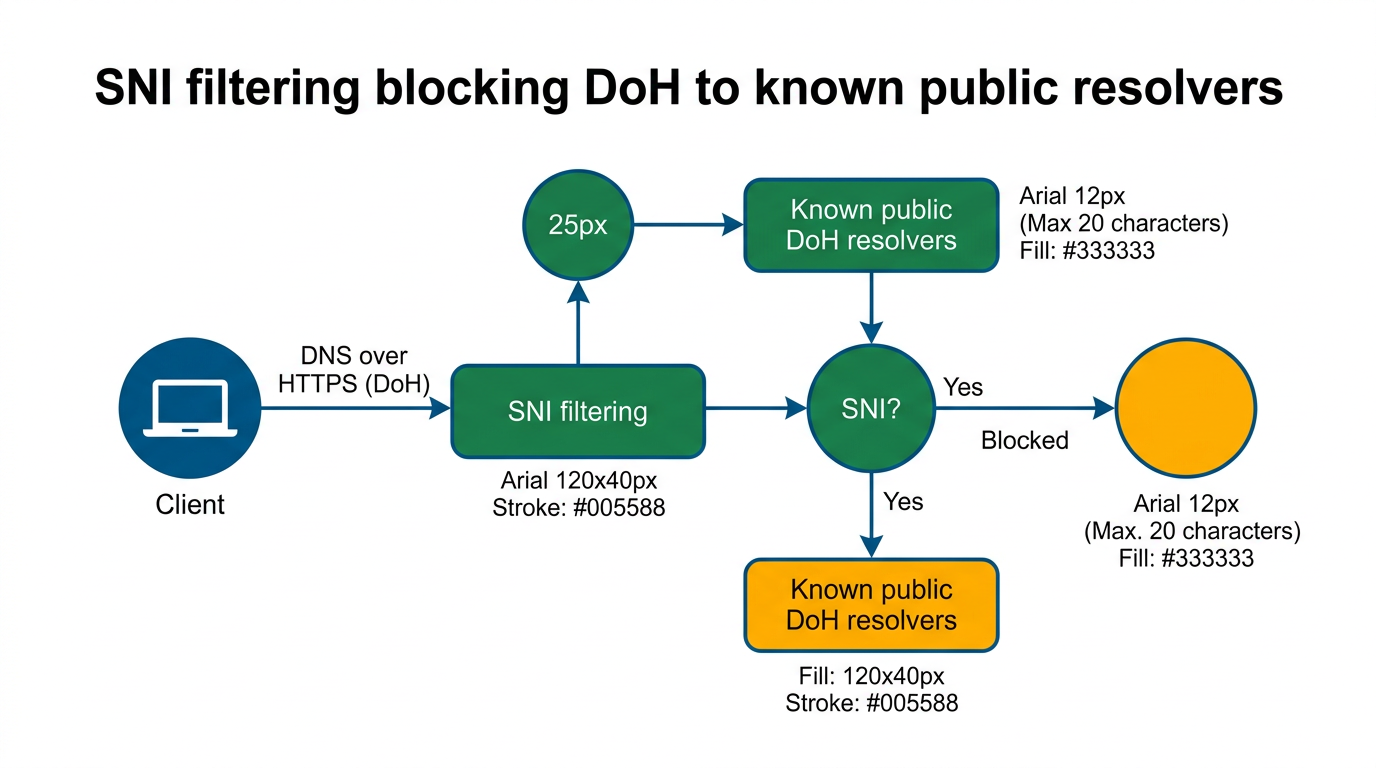

SNI filtering blocca DoH verso resolver pubblici noti

[D IAGRAM] Il Server Name Indication (SNI) nel TLS handshake rivela l’hostname di destinazione prima della cifratura. Filtrare SNI verso dns.google, cloudflare-dns.com e simili è una misura base efficace.

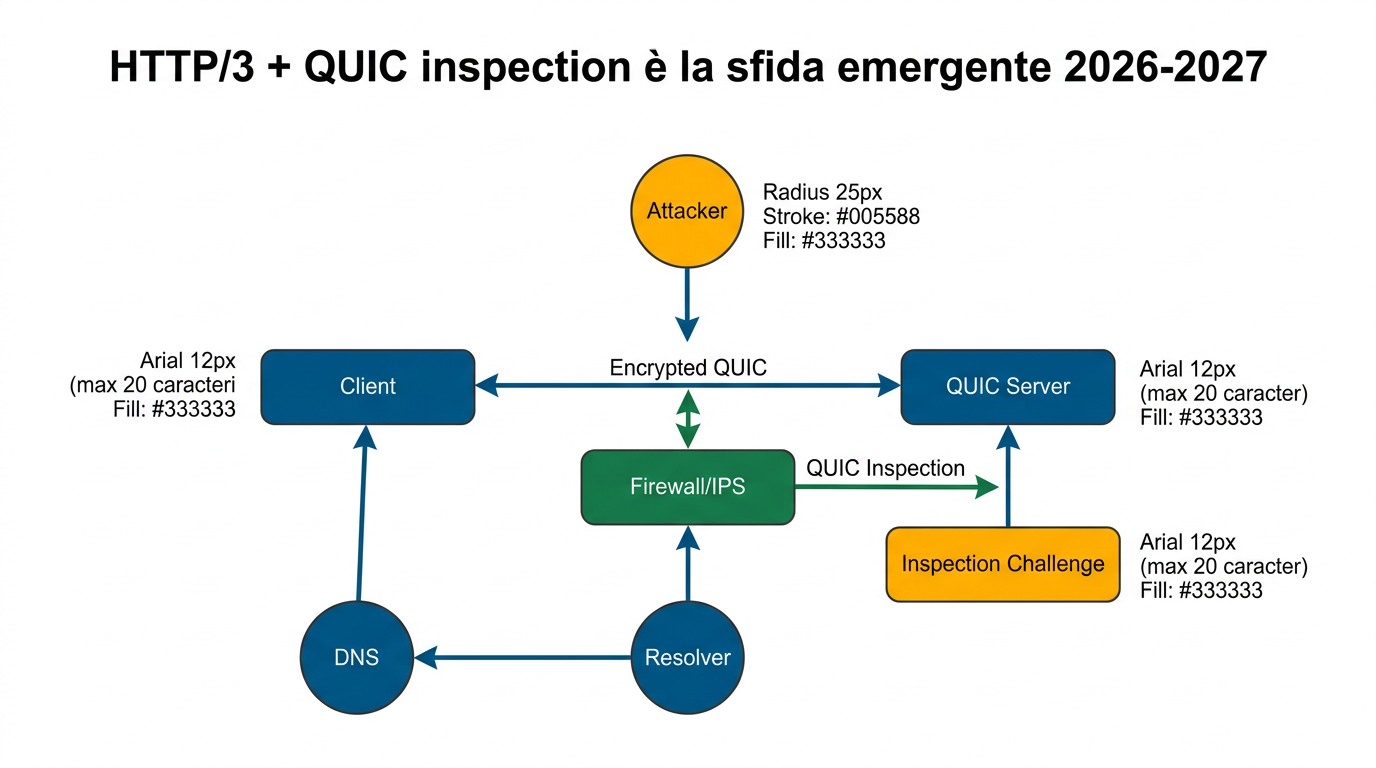

HTTP/3 + QUIC inspection è la sfida emergente 2026-2027

[D IAGRAM] QUIC è progettato per resistere all’ispezione intermedia. Le organizzazioni devono valutare soluzioni di QUIC inspection emergenti, consapevoli delle implicazioni su privacy e performance.

La difesa efficace è sempre stratificata e calibrata sul rischio

[D IAGRAM] Nessuna singola contromisura è sufficiente. La combinazione di controllo del resolver, RPZ, DNS firewall, NDR e regole DLP crea un ambiente dove l’esfiltrazione DNS diventa significativamente più costosa per l’attaccante.